Risikoverwaltung und verbesserte Cybersicherheit und Compliance in der Hybrid Cloud

Die Zahl der Unternehmen, die eine Multi-Cloud-Strategie verfolgen, wird laut dem Forbes-Magazin bis 2024 auf 85 Prozent ansteigen.

Mit der zunehmenden Verbreitung der Cloud gehen auch steigende Kosten und Komplexität bei der Sicherung und Verwaltung von Hybrid-Cloud-Infrastrukturen einher. Die Gigamon Deep Observability Pipeline, zu der auch die GigaVUE Cloud Suite™ gehört, stellt effizient vom Netzwerk abgeleitete Informationen und Erkenntnisse bereit, die Sie benötigen, um folgende Ziele zu erreichen:

- Sicherheitsschwachstellen beseitigen

- Netzwerkverkehr optimieren

Toolkosten um 50 bis 60 Prozent reduzieren

Gigamon bietet tiefgreifende Einblicke in den gesamten Netzwerkverkehr, um versteckte Bedrohungen zu erkennen und Ihre allgemeine Sicherheitslage zu verbessern. Außerdem werden Ihre Tools mit Gigamon bis zu 90 Prozent effizienter, da doppelter und irrelevanter Traffic beseitigt wird.

Beobachtbarkeit der Nächsten Stufe

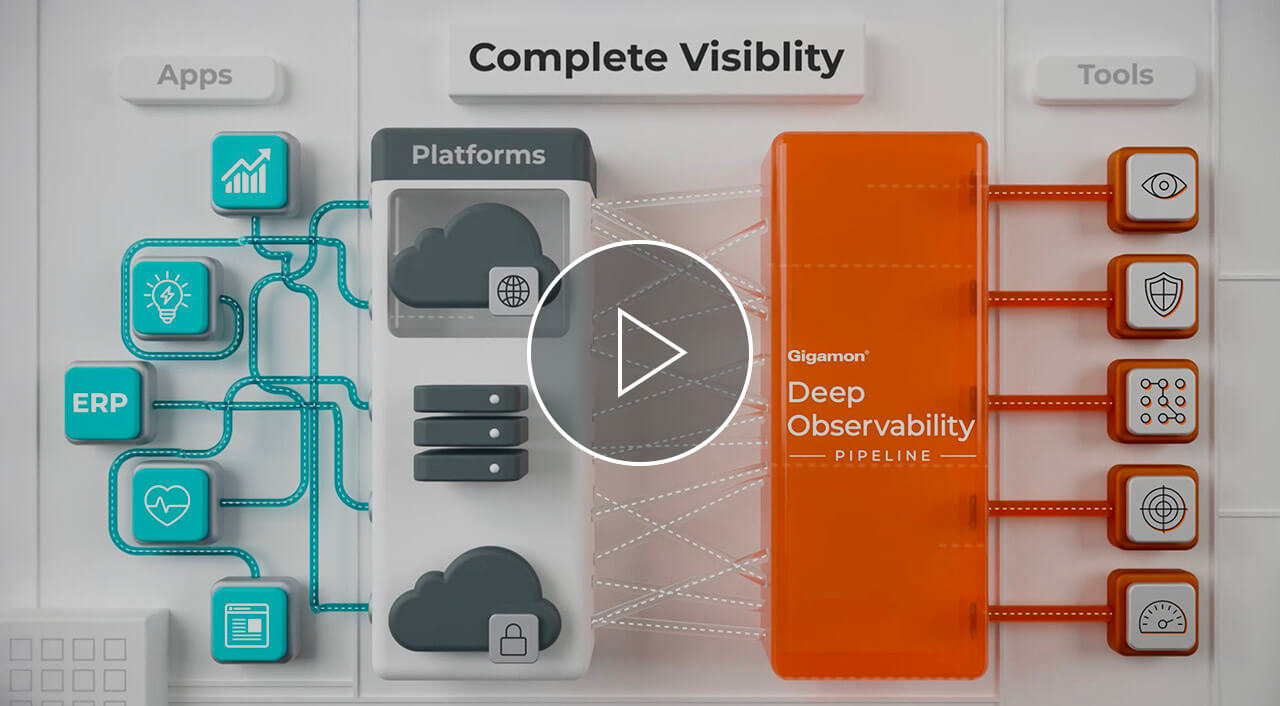

Deep Observability eröffnet neue Dimensionen – die effiziente Bereitstellung von aus dem Netzwerk abgeleiteten Telemetriedaten für Ihre Cloud-, Sicherheits- und Observability-Tools, damit Sie Ihre hybride Cloud-Infrastruktur besser schützen und verwalten können.

Zugriff

Tiefgreifende Einblicke in den seitlichen Ost-West-, Nord-Süd- und Container-Datenverkehr in Ihrer hybriden Cloud-Infrastruktur zur Erkennung versteckter Bedrohungen

Broker

Governance von Sicherheit und Compliance auf On-Premise-Niveau. Schnellere Cloud-Migration durch Wiederverwendung der vorhandenen Infrastruktur

Transformation

Optimierung und Verbesserung des Signal-Rausch-Verhältnisses bei der Erfassung des Netzwerkverkehrs, um die Toolkosten um 50 bis 60 Prozent zu senken

Anreicherung

Kontextreiche Netzwerktelemetrie ermöglicht eine schnellere Fehlerbehebung sowie detailliertere Sicherheitsanwendungsfälle für Observability- und SIEM-Tools

Schnellere Cloud-Einführung

Herkömmliche und native Cloud-Tools, die über MELT-Daten (Metrics, Events, Logs und Traces) Einblicke gewinnen, sind eingeschränkt, wenn es darum geht, Angriffe zu erkennen und die Infrastrukturen tiefgreifend oder umfassend zu überwachen.

Die Gigamon Deep Observability Pipeline geht über herkömmliche Überwachungsansätze hinaus, indem sie Informationen direkt aus dem Netzwerkverkehr extrahiert und Telemetriedaten effizient und in Echtzeit an Ihre Tools weitergibt. Mit diesem zusätzlichen Kontext können Ihre Tools bisher verborgene Bedrohungen erkennen und dazu beitragen, die Kosten und den Schweregrad eines Angriffs zu mindern, sodass Sie Ihre Hybrid-Cloud-Infrastruktur besser schützen und verwalten können.

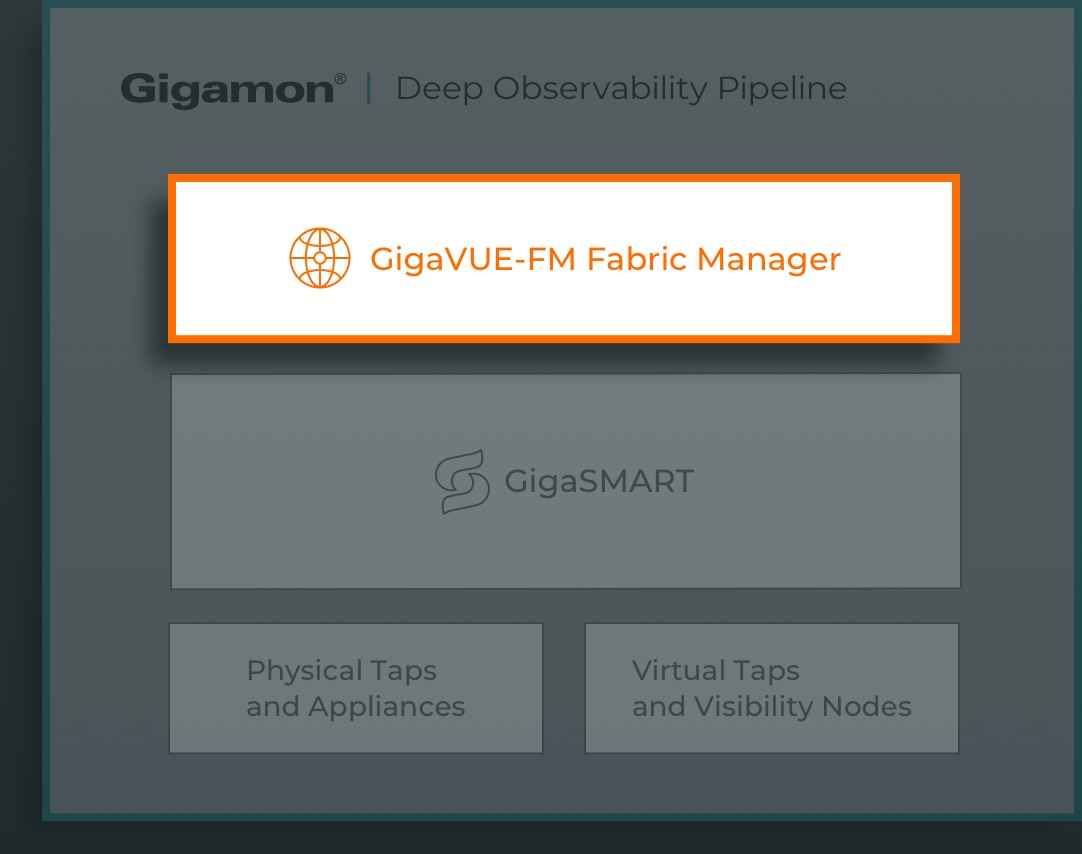

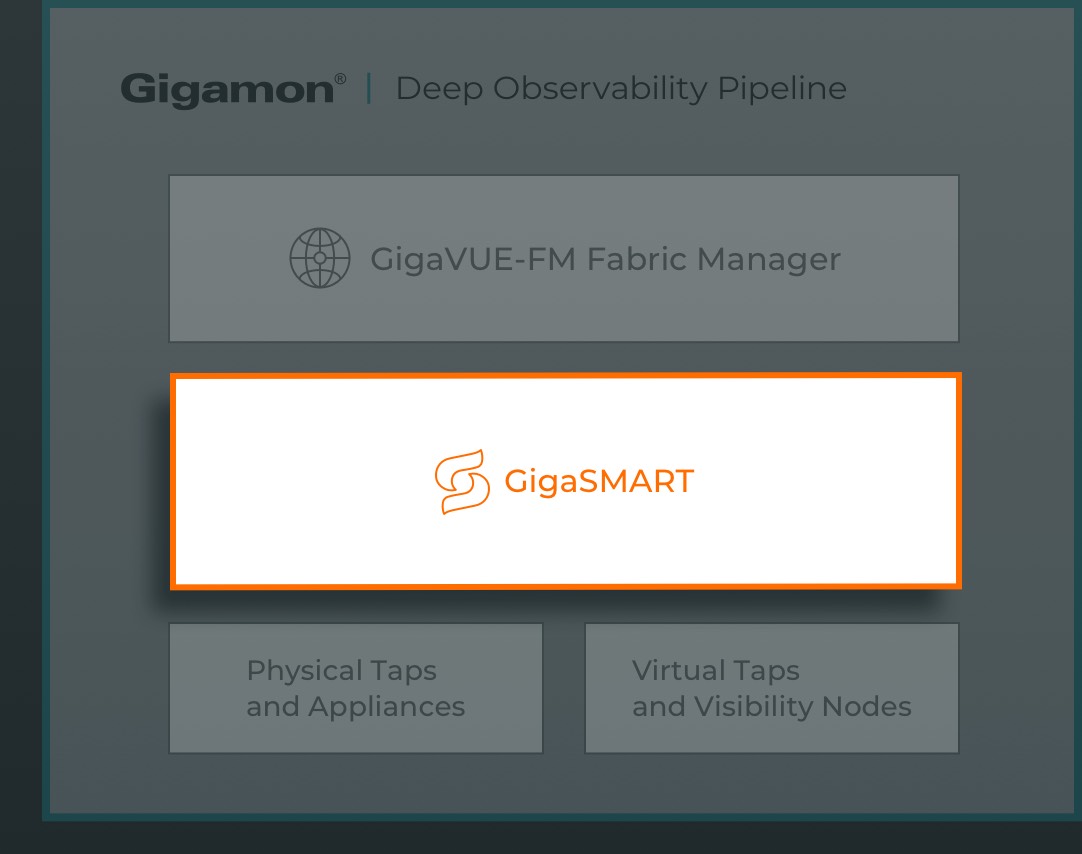

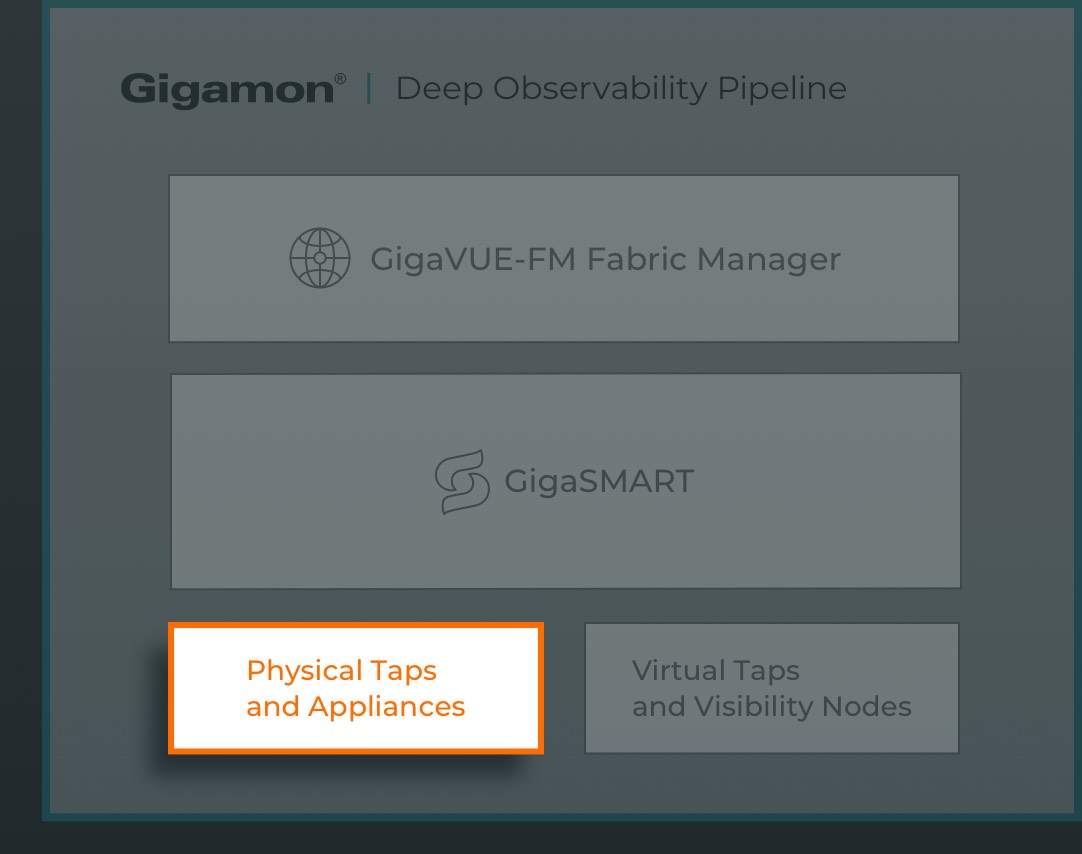

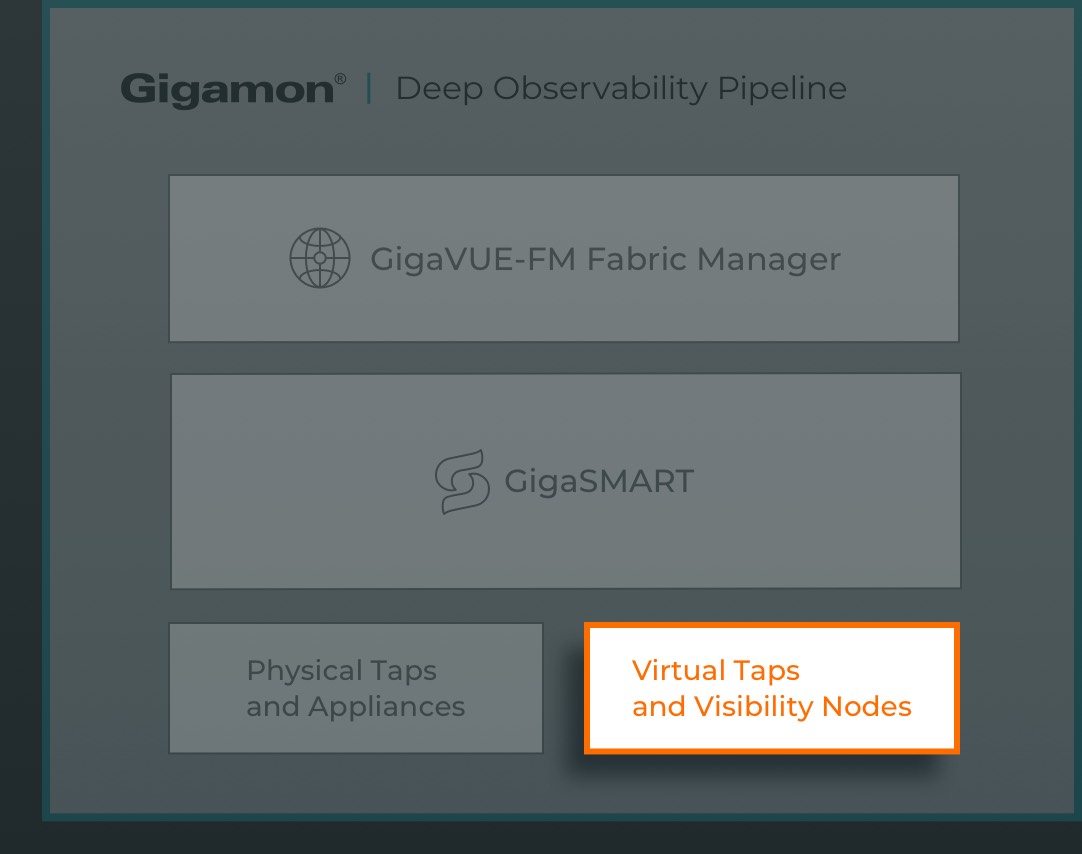

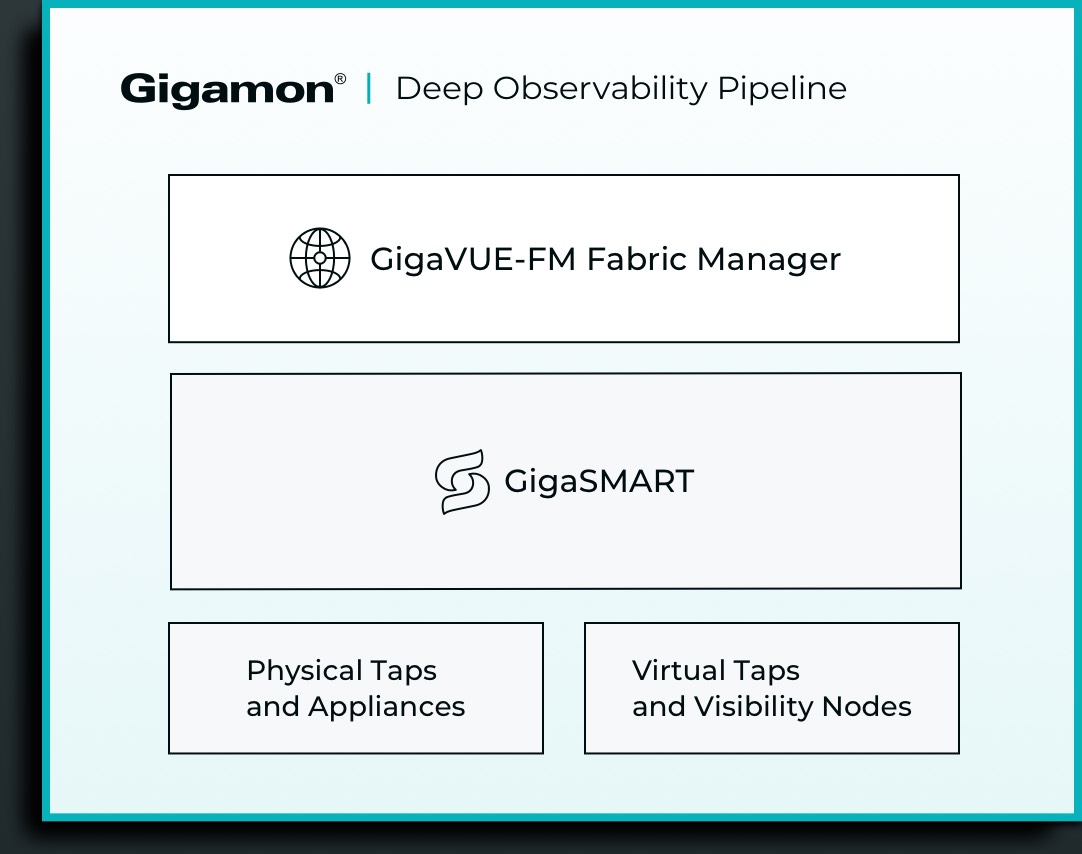

Deep Observability Pipeline im Detail

Auf den nachstehenden Registerkarten erhalten Sie weitere Informationen.

Gigamon Deep Observability Pipeline

Stellen Sie vorhandenen Tools aus dem Netzwerk abgeleitete Informationen bereit, um Echtzeiteinblicke in den gesamten Netzwerkverkehr zu gewinnen. Unsere Deep Observability Pipeline ist flexibel und passt sich jeder Umgebung an. Sie wird von einer Reihe von Hardware-Appliances und cloudnativen virtuellen Knoten vollständig unterstützt.

GigaVUE-FM Fabric Manager

GigaVUE-FM vereinfacht und automatisiert die Verwaltung der Deep Observability Pipeline. Die Lösung bietet eine intuitive Benutzeroberfläche, eine fortschrittliche Orchestrierungs-Engine und ein API-Gateway, um in virtuellen, Cloud- und On-Premises-Umgebungen eine einheitliche Erfahrung zu bieten.

GigaSMART®-Anwendungen

GigaSMART-Anwendungen maximieren den Wert Ihres gesamten Tool-Stacks. Sie werden von physischen und virtuellen Formfaktoren unterstützt und wandeln verschlüsselte Netzwerkpakete in Klartext um, generieren angereicherte Metadaten, optimieren Datenströme für Tools und vieles mehr.

GigaVUE HC-Serie und GigaVUE TA-Serie

GigaVUE Visibility-Appliances bieten unvergleichliche Transparenz und Performance in physischen Rechenzentren. Unsere Appliances der HC- und TA-Serie bieten fortschrittliche Funktionen wie die Bündelung, Filterung und Optimierung des Datenverkehrs und gewährleisten zugleich unterbrechungsfreien Zugang.

“Organizations are turning to deep observability to regain end-to-end insight into AI-driven data flows, strengthening security, improving performance, and enabling greater automation. As the fastest-growing segment we cover, deep observability is emerging as a critical data layer that delivers consistent, high-quality network intelligence to AI-driven systems and helps organizations realize and protect the value of their AI investments.”

“Deep Observability is important for us because we have a large segmented network. Gigamon allows us the ability to monitor our all traffic, including East-West, not just traffic coming in and out.”

"I’m impressed with the Gigamon Deep Observability Pipeline. It’s easy to consume and self-explanatory. The documentation is also very good. It’s easy to understand for those that didn’t install it. The fact that it’s taking something fairly complicated and simplifying it is pretty impressive."

“Gigamon Deep Observability Pipeline shows us everything we have in all layers of our infrastructure. We see the access network traffic, the packet, the flow, and so on—all the information that comes from our application metadata.”

Ressourcen

Gigamon Deep Observability Pipeline

Mehr Cloud-Sicherheit und Flexibilität Verbessern

Hybrid Cloud Security Survey 2026

UNSERE PARTNER

Wir arbeiten mit denen zusammen,

mit denen auch Sie arbeiten.

Gigamon ermöglicht es Unternehmen nicht nur, Schwachstellen zu beseitigen, den Datenverkehr zu optimieren und die Toolkosten zu reduzieren, sondern verfügt auch über ein unübertroffenes Partnernetzwerk.